Google Chrome-brukere på Windows anbefales å deaktivere automatiske nedlastinger i nettleseren for å beskytte autentiseringsdata mot en ny trussel som nylig ble oppdaget.

Chrome-nettleseren er den mest populære nettleseren akkurat nå på stasjonære enheter. Den er konfigurert til å laste ned sikre filer automatisk til brukersystemet uten ledetekst som standard.

Enhver fil som Chrome-brukere laster ned som passerer Googles sikre surfekontroller, lander automatisk i standard nedlastningskatalog. Chrome-brukere som ønsker å velge nedlastingsmappe i stedet for nedlastinger, må endre den oppførselen i alternativene.

Det nye angrepet, beskrevet i detalj på Defense Code-nettstedet, kombinerer Chrome automatisk nedlastningsatferd med Windows Explorer Shell Command File-filer som har filtypen .scf.

Aldringsformatet er en ren tekstfil som inneholder instruksjoner, vanligvis en ikonplassering og begrensede kommandoer. Det som er spesielt interessant med formatet er at det kan laste inn ressurser fra en ekstern server.

Enda mer problematisk er det faktum at Windows vil behandle disse filene så snart du åpner katalogen de er lagret i, og at disse filene vises uten utvidelse i Windows Utforsker uansett innstillinger. Dette betyr at angripere lett kan skjule filen bak et forkledd filnavn som image.jpg.

Angriperne bruker en SMB-serverplassering for ikonet. Det som skjer da er at serveren ber om godkjenning, og at systemet vil gi det. Mens passordhasjer sendes inn, bemerker forskerne at det ikke bør ta flere tiår å knekke passordene med mindre de er av det komplekse slaget.

Når det gjelder muligheten til å sprekke passord, forbedret dette seg kraftig de siste årene med GPU-basert sprekker. NetNTLMv2 hashcat-referanseindeks for et enkelt Nvidia GTX 1080-kort er rundt 1600 MH / s. Det er 1, 6 milliarder hasjer per sekund. For et passord på 8 tegn kan GPU-rigger på fire slike kort gå gjennom et helt tastaturområde med øvre / nedre alfanumeriske + mest brukte spesialtegn ( # $% &) på mindre enn en dag. Med hundrevis av millioner lekkede passord som resultat av flere brudd i løpet av de siste årene (LinkedIn, Myspace), kan ordlistebasert cracking gi overraskende resultater mot komplekse passord med mer entropi.

Situasjonen er enda verre for brukere på Windows 8 eller 10 maskiner som autentiserer med en Microsoft-konto, ettersom kontoen vil gi angriperen tilgang til online tjenester som Outlook, OneDrive eller Office365 hvis den brukes av brukeren. Det er også sjansen for at passordet gjenbrukes på nettsteder som ikke er fra Microsoft.

Antivirusløsninger flagger ikke disse filene akkurat nå.

Slik går angrepet ned

- Bruker besøker et nettsted som enten skyver en stasjon ved å laste ned til brukersystemet, eller får brukeren til å klikke på en spesielt forberedt SCF-fil slik at den blir lastet ned.

- Bruker åpner standard nedlastningskatalog.

- Windows sjekker ikonets plassering, og sender godkjenningsdata til SMB-serveren i hashformat.

- Angrep kan bruke passordlister eller brute force-angrep for å knekke passordet.

Hvordan beskytte systemet ditt mot dette angrepet

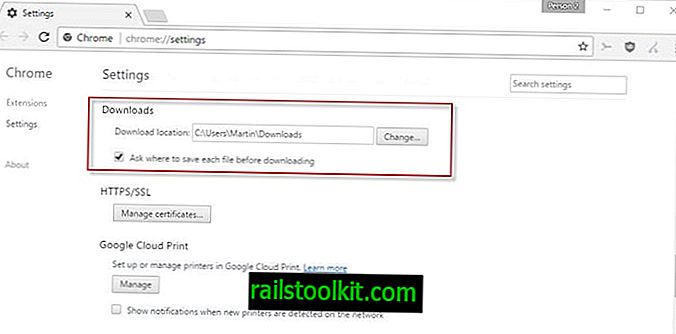

Et alternativ Chrome-brukere har, er å deaktivere automatiske nedlastinger i nettleseren. Dette forhindrer stasjon ved nedlastinger, og kan også forhindre utilsiktet nedlasting av filer.

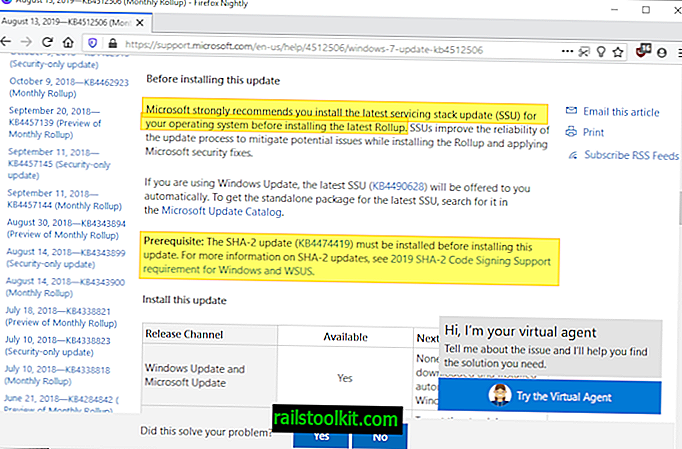

- Last inn krom: // innstillinger / i nettleserens adressefelt.

- Bla nedover og klikk på lenken "Vis avanserte innstillinger".

- Bla ned til nedlastingsdelen.

- Sjekk preferansen "Spør hvor du vil lagre hver fil før du laster ned".

Chrome ber deg om et nedlastingssted hver gang en nedlasting starter i nettleseren.

Advarsler

Mens du legger til et lag med beskyttelse til Chromes håndtering av nedlastinger, kan manipulerte SCF-filer kanskje lande på forskjellige måter på målsystemer.

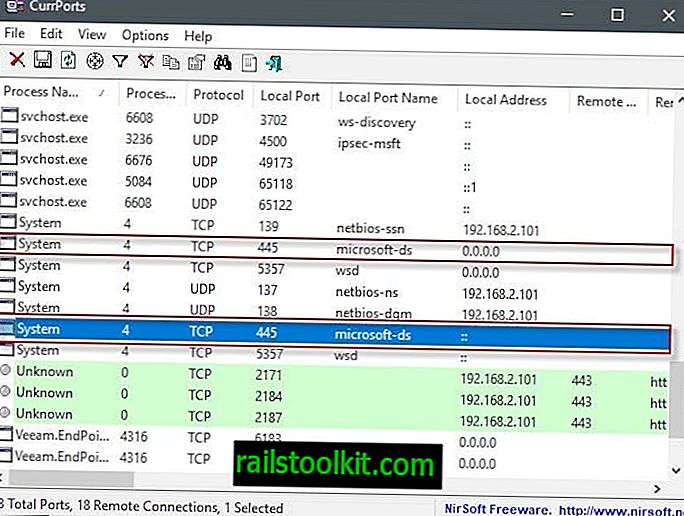

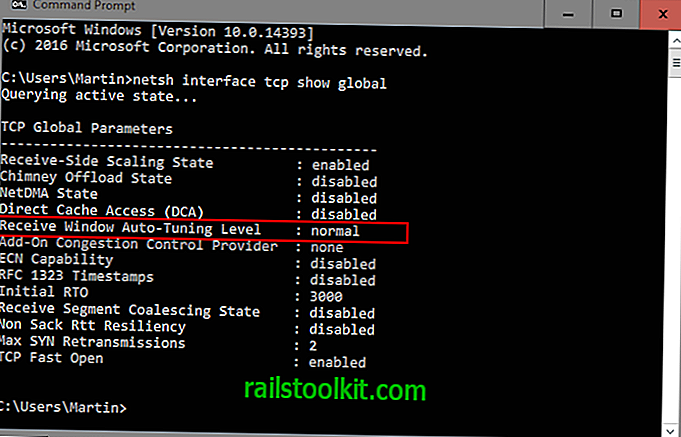

Et alternativ som brukere og administratorer har, er å blokkere porter som brukes av SMB-trafikk i brannmuren. Microsoft har en guide som du kan bruke til det. Selskapet foreslår å blokkere kommunikasjon fra og til Internett til SMB-portene 137, 138, 139 og 445.

Blokkering av disse portene kan imidlertid påvirke andre Windows-tjenester, for eksempel Fax-tjenesten, utskriftsspole, nettpålogging eller deling av filer og utskrifter.

Nå du : Hvordan beskytter du maskinene dine mot SMB / SCF-trusler?