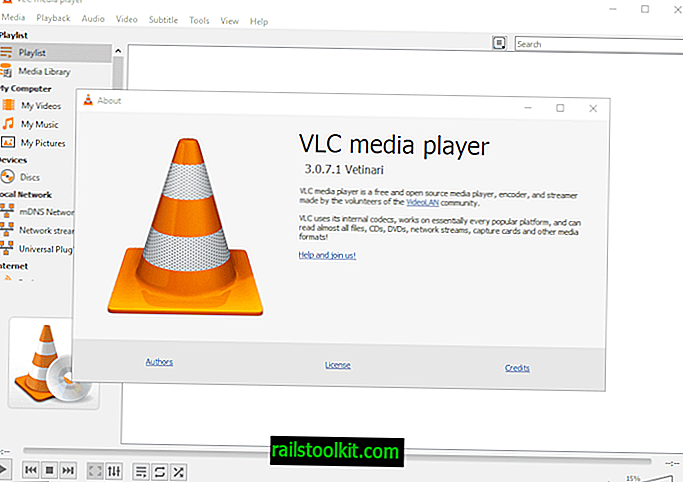

Rapporter begynte å dukke opp på Internett om et kritisk sikkerhetsproblem i den populære multimediaspilleren VLC Media Player.

Oppdatering : VideoLAN bekreftet at problemet ikke var et sikkerhetsproblem i VLC Media Player. Ingeniørene oppdaget at problemet var forårsaket av en eldre versjon av tredjepartsbiblioteket kalt libebml som var inkludert i eldre versjoner av Ubuntu. Forskeren brukte tilsynelatende den eldre versjonen av Ubuntu. Slutt

Gizmodos Sam Rutherford foreslo at brukere avinstallerte VLC umiddelbart, og tenoren for andre teknologimagasiner og nettsteder var for det meste identisk. Sensasjonell overskrifter og historier genererer mange sidevisninger og klikk, og det er sannsynligvis hovedgrunnen til at nettsteder liker å benytte seg av disse i stedet for å fokusere på overskrifter og artikler som ikke er like sensasjonelle.

Feilrapporten, arkivert under CVE-2019-13615, vurderer problemet som kritisk og oppgir at den påvirker VLC Media Player 3.0.7.1 og tidligere versjoner av mediaspilleren.

Alle stasjonære versjoner av VLC Media Player, tilgjengelig for Windows, Linux og Mac OS X, blir berørt av problemet i henhold til beskrivelsen. En angriper kan utføre kode eksternt på berørte enheter hvis sårbarheten utnyttes vellykket i henhold til feilrapporten.

Beskrivelsen av problemet er teknisk, men den gir verdifull informasjon om sårbarheten likevel:

VideoLAN VLC mediespiller 3.0.7.1 har en heapbasert buffer som er overleset i mkv :: demux_sys_t :: FreeUnused () i moduler / demux / mkv / demux.cpp når den blir kalt fra mkv :: Åpne i moduler / demux / mkv / mkv.cpp.

Sårbarheten kan bare utnyttes hvis brukere åpner spesielt forberedte filer ved å bruke VLC Media Player. En eksempelmediefil som bruker mp4-format, er knyttet til bugsporlisten som ser ut til å bekrefte dette.

VLC-ingeniører har annonseproblemer med å reprodusere problemet som ble sendt inn på det offisielle feilsporingsstedet for fire uker siden.

Prosjektleder Jean-Baptiste Kempf postet i går at han ikke kunne reprodusere feilen da den ikke krasjet i VLC i det hele tatt. Andre, for eksempel Rafael Rivera, kunne ikke reprodusere problemet på flere VLC Media Player-bygg.

VideoLAN gikk til Twitter for å skamme rapporteringsorganisasjonene MITER og CVE.

Hei @MITREcorp og @CVEnew, det at du ALDRI kontakt oss for VLC-sårbarheter i mange år før publisering er virkelig ikke kult; men i det minste kan du sjekke informasjonen din eller sjekke deg selv før du sender 9.8 CVSS-sårbarhet offentlig ...

Å, btw, dette er ikke en VLC-sårbarhet ...

Organisasjonene informerte ikke VideoLAN om sårbarheten i avansert i henhold til VideoLANs innlegg på Twitter.

Hva brukere av VLC Media Player kan gjøre

Problemene som ingeniører og forskere har for å gjenskape problemet, gjør det til ganske underlig affære for brukere av mediaspilleren. Er VLC Media Player trygt å bruke i mellomtiden fordi problemet ikke er så alvorlig som opprinnelig antydet eller ikke er en sårbarhet i det hele tatt?

Det kan ta litt tid før ting blir ordnet opp. Brukere kan bruke en annen mediespiller i mellomtiden eller stole på VideoLANs vurdering av problemet. Det er alltid en god idé å være forsiktig når det gjelder utførelse av filer på systemer, spesielt når de kommer fra Internett og der fra kilder som ikke kan stole på 100%.

Nå du : Hva tar du for hele saken? (via Deskmodder)